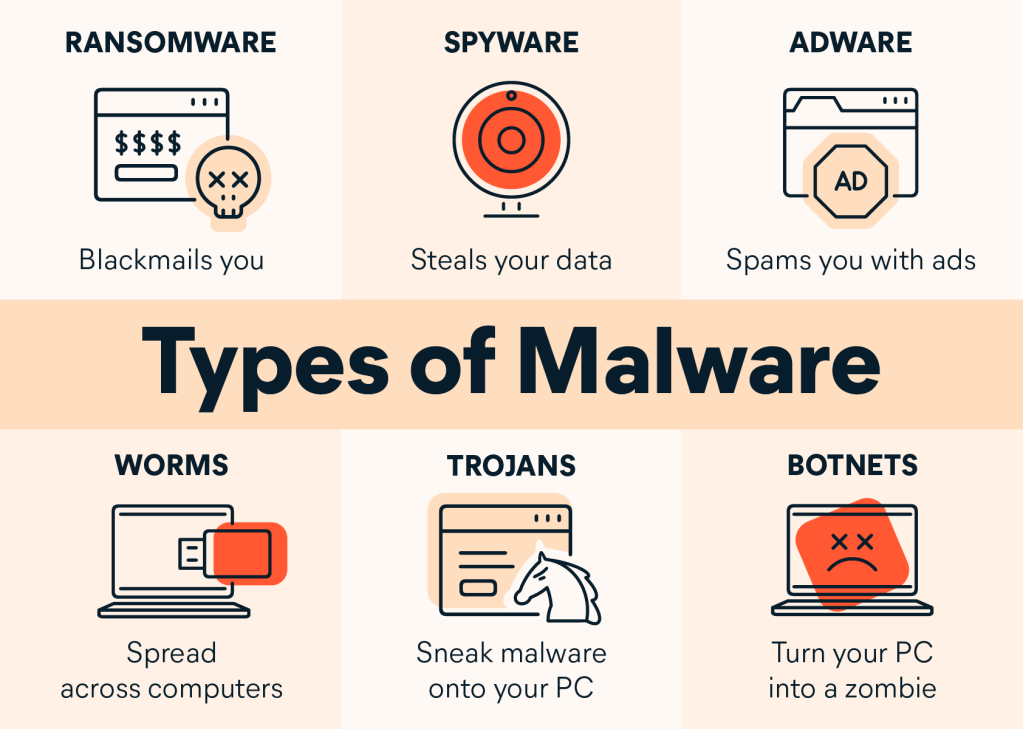

Le monde virtuel est le reflet du monde matériel : différentes nuisances l’habitent. Nous nommons logiciels malveillants les programmes conçus pour nuire. Nous allons présenter les principaux et les moyens pour s’en protéger.

Rootkit

Un rootkit est un logiciel malicieux qui contourne le système d’exploitation afin de donner un accès administrateur à une personne non-autorisé. Une personne ayant un accès administrateur sur un appareil peut faire ce qu’il veut de celui-ci. Ce genre de logiciel est particulièrement pernicieux, car il est très difficile à détecter.

Il est difficile également de s’en protéger, car certains produits légitimes peuvent être infectés. Ainsi, Sony en 2005 a diffusé un rootkit sur des CD de musique afin de contrer le piratage. Le rootkit n’affectait que les ordinateurs Windows dans lesquels un des CD était inséré. Pour éviter l’infection dans ce cas, il faut désactiver le démarrage automatique lors de l’insertion d’un CD. Dans tous les cas, il faut éviter de cliquer sur des liens inconnus, ouvrir des pièces jointes inconnues et lancer des applications douteuses. Les fabricants de systèmes d’exploitations et de matériel améliorent également leurs produits afin de contrer les rootkit.

Logiciel espion (spyware)

Un logiciel espion est un logiciel installé sur un appareil dont la tâche consiste a collecter des informations (espionner) à l’insu de l’utilisateur. Il peut ainsi capter ce qui est taper au clavier, enregistrer des sons à l’aide du micro, des images à l’aide de la caméra, la position géographique grâce au GPS, etc. Les logiciels espions les plus sophistiqués ont été développés avec l’aide de gouvernements, soit pour espionner d’autres nations, soit pour espionner des individus. Le logiciel espion le plus déployé est Facebook.

Certains logiciels espions vont s’installer après que l’utilisateur ait fait une action, par exemple cliquer sur un lien. D’autres vont s’installer sans que l’utilisateur n’ait fait quoi que ce soit. Par exemple, Pegasus a été développé par une firme israélienne. Le client de cette entreprise indique le numéro de téléphone de l’appareil à infecter et celui-ci est infecté à distance. Plusieurs Français, dont le président Emmanuel Macron, furent victimes de ce logiciel.

Il est difficile de se prémunir contre les logiciels espions les plus sophistiqués. À la base, il faut éviter de cliquer sur des liens transmis par courriel ou texto si nous ne sommes pas certains de leur provenance et destination. Maintenir nos appareils à jour aide également afin d’éviter que des failles soient exploitées. Employer un appareil et un système d’exploitation peu courant est aussi un bon moyen pour éviter les logiciels espions.

Rançongiciel (ransomware)

Un rançongiciel chiffre le contenu de l’appareil, ce qui le rend inaccessible, et demande une rançon afin de le déchiffrer. Ce type de logiciel est employé par des criminels afin d’extirper des fonds en faisant du chantage. Il se déploie habituellement par des liens sur lesquels les victimes cliquent. Même de grandes entreprises et des gouvernements en sont victimes.

La stratégie pour contrer cette arnaque est de faire une copie de sécurité (backup) régulière de son appareil. S’il est victime d’un rançongiciel, il faut le réinitialiser, puis récupérer la dernière copie de sécurité. Tant que des gens vont payer la rançon, ce logiciel malveillant continuera. Lorsque le chantage ne fonctionnera plus, il disparaîtra.

Logiciel publicitaire (adware)

Un logiciel publicitaire affiche des publicités sur votre appareil. En plus d’être ennuyeux, l peut ralentir l’appareil et cacher d’autres effets néfastes.

Pour s’en prémunir, installer un bloqueur de publicités sur votre appareil, tel que uBlock Origin, et éviter d’installer des logiciels de source inconnue. Si votre appareil est infecté, vous pouvez utiliser un logiciel pour éliminer les logiciels malveillants, mais le plus sécuritaire est de réinitialiser votre appareil compromis.

Ver (worms)

Un ver est un logiciel qui se multiplie sur un appareil et les appareils à proximité. Il entraîne un ralentissement en plus de consommer des ressources. Certains vers peuvent être particulièrement dangereux. Stuxnet a été conçu afin de nuire au programme nucléaire iranien. Il était très spécialisé et sophistiqué, mais a donné naissance à des variantes tout aussi dangereuses.

Pour se prémunir contre les vers, il faut avoir un système à jour, être vigilent envers les pièces jointes et les liens reçu et activer les protections contre les logiciels anormaux.

Cheval de Troie (Trojan)

Un cheval de Troie est un logiciel qui sous une apparence légitime cache un logiciel malveillant. Par exemple, vous téléchargez et installez Acrobat afin de lire des fichiers PDF. Or, la version que vous avez téléchargé a été modifiée et intègre une partie malveillante qui donne accès à distance à votre appareil.

Pour se prémunir contre les chevaux de Troie :

- Maintenez à jour vos logiciels.

- Fermez les ports qui vous sont inutiles.

- Protégez l’accès physique à votre appareil.

- Téléchargez vos logiciels que de sources fiables.

- Ne cliquez pas sur n’importe quel lien.

- N’ouvrez pas les pièces jointes inconnues.

- Surveillez votre consommation de données.

Botnet

Un logiciel malveillant peut être employé afin de prendre contrôle d’un appareil. Celui-ci devient tel un zombie. Lorsque plusieurs appareils sont ainsi infectés, ensemble nommé botnet, ils peuvent être employés pour effectuer des attaques sur internet. Par exemple, un déni de service, attaque qui consiste à solliciter un serveur jusqu’à ce qu’il ne puisse plus répondre aux demandes. Un appareil infecté deviendra lent et répondra mal aux commandes de l’utilisateur.

Afin d’empêcher que votre appareil fasse partie d’un botnet, il faut suivre les mêmes recommandations que pour les vers et les chevaux de Troie. Lorsqu’un appareil est infecté, il faut le réinitialiser : tout effacer et le réinstaller.

Trucs pour se protéger des logiciels malveillants

Routeur

Le routeur est la boîte qui vous permet d’accéder à internet. Elle est souvent incluse dans l’abonnement. Elle peut offrir un accès avec un câble ethernet ou un accès sans fil (wifi). Bien qu’il n’a pas d’écran et de clavier, le routeur est un ordinateur, certes spécialisé, mais possédant un système d’exploitation et des failles. C’est le premier maillon qui sera attaqué, d’où l’importance de le sécuriser.

- Changez le mot de passe du compte admin. L’interface administrateur du routeur est accessible via un navigateur web, parfois une app. Cette interface permet de configurer et consulter le routeur. Elle variera selon le fabriquant. Exemple : http://192.168.0.1/ (D-Link), http://192.168.1.1/ (Linksys), http://192.168.2.1/ (Bell), http://10.0.0.1/ (Videotron). Voir la documentation pour la trouver. L’interface demandera un nom d’utilisateur et un mot de passe. L’utilisateur administrateur se nomme admin. Le mot de passe par défaut peut-être vide, être admin ou écrit sur une étiquette apposée sous le routeur. Il est très important de remplacer le mot de passe par défaut par un bon mot de passe. Autrement, n’importe qui pourrait accéder à votre routeur (il est connecté à internet 24/7).

- Appliquez les mises à jour. Comme n’importe quel système d’exploitation, celui du routeur est sujet à contenir des erreurs. Le fabricant devrait publier des correctifs pour celles-ci. Certains routeur se mettent à jour automatiquement. En maintenant à jour le routeur, les erreurs ne pourront pas être utilisées pour obtenir un accès illégitime.

- Désactivez les fonctions que vous n’utilisez pas. Moins il y a de fonctionnalités actives, moins il y a de risque que l’une d’elles soit exploitée. Par exemple, si vous n’avez pas besoin d’accéder à distance à votre routeur, désactivez l’accès à distance.

- Activez les logs. Le routeur tient un registre de ses activités dans un fichier texte (log). Par exemple, les appareils se connectant à celui-ci, les accès à l’interface d’administration, la quantité de données acheminées, etc.

- Si le routeur le permet, créez un réseau invité. C’est ce réseau que vous partagerez si des gens viennent chez vous. Il sera davantage limité que votre réseau principal.

- Surveillez les activités dans les logs. Vous pouvez consulter les logs à partir de l’interface administrateur ou les recevoir par courriel. Bien que le contenu soit technique, vous pourrez détecter des activités anormales (connexions plus nombreuses que prévu, volume de données, activités durant votre absence, etc.).

Windows

- Activez Antivirus Defender.

- Sécurisez votre navigateur. Par exemple, sous Edge, SmartScreen détectera les sites malveillants.

- Activez le pare-feu.

- Maintenez votre système à jour.

- Effectuez régulièrement des copies de sécurité de votre appareil.

- Installez et activez le bloqueur de publicités uBlock Origin.

macOS

- Effectuez des sauvegardes régulières.

- Maintenez votre appareil à jour.

- Activez le pare-feu.

- Installez et activez le bloqueur de publicités uBlock Origin.

Android

- Faites des sauvegarde régulières.

- Appliquez les mises à jour.

- Installez et activez le bloqueur de publicités uBlock Origin.

- Installez et activez le pare-feu NetGuard.

iOS

- Faites des sauvegardes régulières.

- Appliquez les mises à jour.

- Installez et activez Lockdown.

- Installez et activez le bloqueur de publicités uBlock Origin.

Une réflexion sur “Pirates, espions, vers, hameçons et autres nuisances”

Les commentaires ne sont pas permis.